Uma vulnerabilidade classificada como Alta foi recentemente corrigida em um plugin de otimização do Google Fonts para WordPress, permitindo que invasores excluam diretórios inteiros e carreguem scripts maliciosos.

Meu Deus | Plug-in WordPress compatível com GDPR/DSGVO

O plug-in, OMGF | Compatível com GDPR/DSGVO, fontes do Google mais rápidas. Easy., otimiza o uso do Google Fonts para reduzir o impacto na velocidade da página e também é compatível com GDPR, tornando-o valioso para usuários na União Europeia que desejam implementar o Google Fonts.

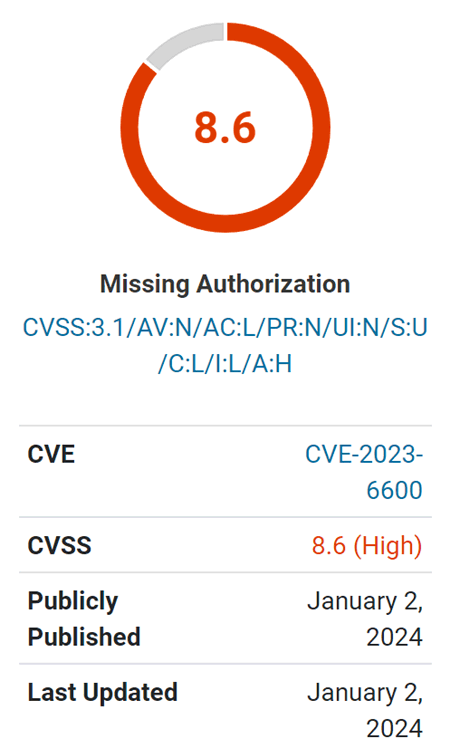

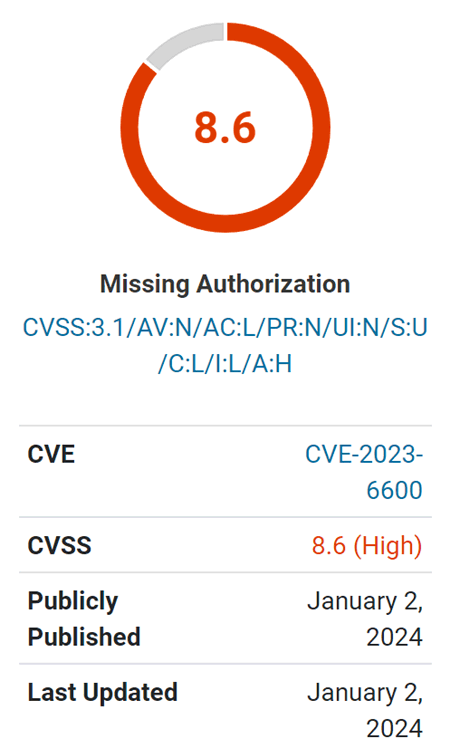

Captura de tela da classificação de vulnerabilidade do Wordfence

Vulnerabilidade

A vulnerabilidade é particularmente preocupante porque permite invasores não autenticados. “Não autenticado” significa que um invasor não precisa estar registrado no site ou ter qualquer nível de credenciais.

A vulnerabilidade é descrita como permitindo a exclusão não autenticada de diretório e permitindo o upload de cargas úteis de Cross-Site Scripting (XSS).

Cross-Site Scripting (XSS) é um tipo de ataque em que um script malicioso é carregado em um servidor de site, que pode então ser usado para atacar remotamente os navegadores de qualquer visitante. Isso pode resultar no acesso aos cookies ou às informações da sessão de um usuário, permitindo que o invasor assuma o nível de privilégio desse usuário que visita o site.

A causa da vulnerabilidade, identificada pelos pesquisadores do Wordfence, é a falta de uma verificação de capacidade – um recurso de segurança que verifica se um usuário tem acesso a um recurso específico de um plugin, neste caso, um recurso de nível de administrador.

Uma página oficial do desenvolvedor WordPress para criadores de plug-ins diz o seguinte sobre a verificação de capacidade:

“As capacidades do usuário são as permissões específicas que você atribui a cada usuário ou a uma função de usuário.

Por exemplo, os administradores têm o recurso “manage_options” que lhes permite visualizar, editar e salvar opções do site. Os editores, por outro lado, não possuem esse recurso, o que os impedirá de interagir com as opções.

Esses recursos são verificados em vários pontos do Admin. Dependendo das capacidades atribuídas a uma função; menus, funcionalidades e outros aspectos da experiência do WordPress podem ser adicionados ou removidos.

Ao construir um plugin, certifique-se de executar seu código somente quando o usuário atual tiver os recursos necessários.”

Wordfence descreve a causa da vulnerabilidade:

“…é vulnerável à modificação não autorizada de dados e scripts entre sites armazenados devido a uma verificação de capacidade ausente na função update_settings() conectada via admin_init em todas as versões até 5.7.9, inclusive.”

O Wordfence também afirma que as atualizações anteriores tentaram fechar a lacuna de segurança, mas considera a versão 5.7.10 a versão mais segura do plugin.

Leia o aviso de vulnerabilidade do Wordfence:

Meu Deus | Compatível com GDPR/DSGVO, fontes do Google mais rápidas. Fácil. <= 5.7.9 – Autorização ausente para exclusão de diretório não autenticado e scripts entre sites

Imagem em destaque por Shutterstock/Nikulina Tatiana